und leisten so einen messbaren Beitrag zum Klimaschutz.

zusammen – für rechtskonforme

und umweltgerechte Entsorgung.

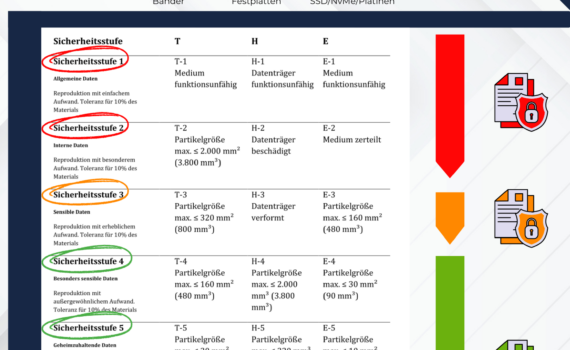

Datenträgervernichtung & Datenträgerentsorgung – zertifiziert nach ISO 21964

Datenträgervernichtung & Datenträgerentsorgung – zertifiziert nach ISO 21964

Auf Datenträgern liegen die vertraulichsten Informationen eines Unternehmens oder einer Behörde, von Kundendaten, Finanzinformationen und Forschungsprojekten über E‑Mail‑Archive und File‑Shares bis hin zu Protokollen, Backups und Systemkonfigurationen. Werden diese Datenträger ausgemustert, reicht eine reine Löschung oder Formatierung in der Regel nicht aus, um Daten dauerhaft und revisionssicher zu entfernen. Die ProCoReX Europe GmbH ist spezialisiert auf die zertifizierte Vernichtung und Entsorgung von Datenträgern aller Art. Wir vernichten Festplatten, SSDs, Magnetbänder, Flash‑Speicher, Speicherkarten und mobile Datenträger nach der Norm ISO 21964, ehemals DIN 66399, dokumentieren den gesamten Prozess lückenlos und stellen Ihnen auditfähige Vernichtungszertifikate zur Verfügung, konform mit DSGVO, BDSG und NIS‑2.

Welche Datenträger wir vernichten – und wie sie eingesetzt werden

Wir übernehmen die sichere Vernichtung und Entsorgung aller gängigen Datenträgertypen. Dazu zählen magnetische Datenträger der H‑Klasse, insbesondere Festplatten in PCs, Workstations, Notebooks, Servern und Storage‑Systemen sowie integrierte Festplatten in Multifunktionsgeräten, Kopierern oder Spezialsystemen. Unter die elektronischen Datenträger der E‑Klasse fallen SSD‑, NVMe‑ und M.2‑Speicher in Notebooks, Servern, Workstations und Embedded‑Systemen, Kompakt‑Flash‑Speicher, USB‑Sticks, SD‑ und microSD‑Karten sowie andere Flash‑Wechseldatenträger und Onboard‑Flash‑Speicher in Smartphones, Tablets, Routern, Firewalls, TK‑Anlagen oder Appliances. Für Magnetbänder der T‑Klasse vernichten wir LTO‑ und andere Backup‑ und Archivmedien wie DLT, SDLT, DAT oder DDS.

Ergänzend behandeln wir Speichermodule und spezielle Flash‑Bausteine in Industrie‑, Medizin‑ oder Messgeräten sowie proprietäre Datenträger in älteren oder spezialisierten Systemen nach Absprache. Für jeden Datenträgertyp wenden wir passende, normgerechte Verfahren an und dokumentieren die angewandte Schutzklasse und Sicherheitsstufe nach ISO 21964. Detailinformationen zu einzelnen Datenträgergruppen finden Sie auf unseren spezialisierten Unterseiten.

ISO 21964, Schutzklassen & Sicherheitsstufen – kurz erklärt

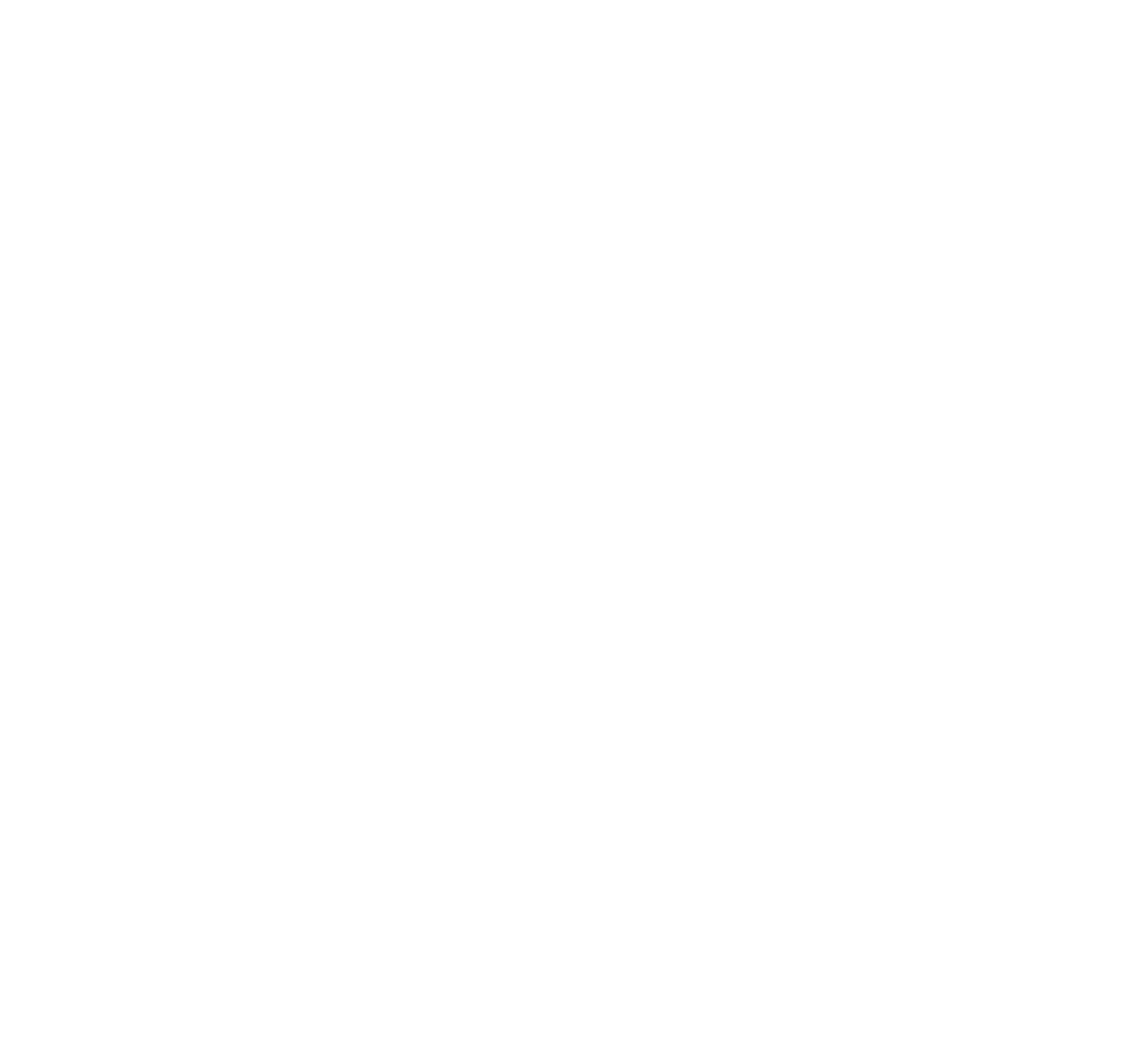

Die Norm ISO 21964, ehemals DIN 66399, definiert, wie Datenträger mechanisch vernichtet werden müssen, damit gespeicherte Informationen nicht mehr rekonstruiert werden können. Sie unterscheidet Schutzklassen von eins bis drei, je nach Sensibilität der Daten von normalem bis sehr hohem Schutzbedarf. Außerdem differenziert sie nach Datenträgerarten, etwa H‑Klasse für Festplatten, E‑Klasse für SSD‑ und Flash‑Speicher und T‑Klasse für Magnetbänder. Hinzu kommen Sicherheitsstufen von eins bis sieben, die festlegen, wie fein das Material nach der Zerkleinerung sein muss.

Je höher die Stufe, desto höher das Sicherheitsniveau. Für viele Business‑Anwendungen empfehlen sich in der Praxis Sicherheitsstufen wie H‑4 oder H‑5 für Festplatten, E‑4 oder E‑5 für SSD‑ und Flash‑Speicher sowie T‑5 oder T‑6 für Magnetbänder, da sie ein hohes Sicherheitsniveau deutlich über einfachen Standardanforderungen bieten. In sicherheitskritischen oder streng regulierten Umgebungen können bei Bedarf auch höhere Stufen eingesetzt werden. Wir beraten Sie, welche Kombination aus Schutzklassen und Sicherheitsstufen für Ihre Daten und regulatorischen Anforderungen sinnvoll ist und dokumentieren dies transparent in unseren Vernichtungszertifikaten.

Ablauf der Datenträgervernichtung von der Übergabe bis zum Zertifikat

Erfassung, Beratung und Sicherheitskonzept

Am Beginn jedes Projekts steht die Erfassung der Datenträgertypen und Mengen sowie eine Beratung zu Schutzbedarf und Sicherheitsniveau. Sie teilen uns mit, welche Medien in welchen Mengen entsorgt werden sollen, zum Beispiel Festplatten, SSDs, USB‑Sticks oder LTO‑Bänder, und welche Anforderungen aus Datenschutz, Compliance und internen Richtlinien bestehen. Auf dieser Basis definieren wir gemeinsam Schutzklassen und Sicherheitsstufen nach ISO 21964, etwa H‑5, E‑5 oder T‑6, und legen fest, wie Datenträger erfasst und transportiert werden, zum Beispiel über Seriennummern, Barcodes oder Chargenkennzeichnungen. Daraus entsteht ein Sicherheitskonzept, das den weiteren Ablauf von der Abholung bis zum Zertifikat strukturiert.

Abholung, High‑Security‑Transport und Vorbereitung

Im nächsten Schritt organisieren wir die Abholung und den Transport. Datenträger werden in verschließbare, manipulationssichere Sicherheitsbehälter verbracht, die auf Wunsch mit nummerierten Siegeln gesichert werden. Je nach Schutzbedarf kommen gesicherte Transporter, neutrale Wertkurierfahrzeuge mit hoher Versicherungssumme oder gepanzerte B2‑Geldtransporter zum Einsatz. Jede Übergabe wird protokolliert und, wo erforderlich, erfolgt die Annahme ausschließlich an zuvor autorisierte Personen gegen Legitimation. In der Anlage werden die Datenträger nach Typ und Sicherheitsstufe vorbereitet, gegebenenfalls aus Geräten wie PCs, Notebooks, Servern oder Multifunktionsgeräten ausgebaut und in Chargen zusammengefasst.

Mechanische Vernichtung, Recycling und Nachweise

Die eigentliche Vernichtung erfolgt in gesicherten Anlagen durch mechanische Zerkleinerung nach ISO 21964 auf die zuvor definierten Partikelgrößen. Dabei wird für jeden Auftrag dokumentiert, welche Datenträgertypen in welchen Sicherheitsstufen behandelt wurden und in welchen Mengen. Optional kann der Vorgang mit Foto‑ oder Videomaterial ergänzt werden. Nach der Vernichtung der Datenträger werden verbleibende Komponenten über zertifizierte Entsorgungsfachbetriebe und Erstbehandlungsanlagen recycelt oder fachgerecht entsorgt.

Abschließend erhalten Sie Vernichtungszertifikate und Protokolle mit Angaben zu Datenträgertypen, Sicherheitsstufen, Mengen und, sofern vereinbart, Seriennummern oder Chargen, die sich unmittelbar in Audits und Compliance‑Nachweise integrieren lassen.

Unser Prozess gliedert sich in sechs Schritte.

Erstens die Erfassung und Beratung, in der wir Datenträgertypen, Mengen, Schutzbedarf und regulatorische Anforderungen aufnehmen und ein Sicherheitskonzept entwerfen.

Zweitens das Konzept und die Festlegung der Sicherheitsstufen nach ISO 21964, bei dem wir Schutzklassen und konkrete Stufen für H‑, E‑ und T‑Klassen definieren und klären, wie Datenträger erfasst und gelabelt werden.

Drittens die Abholung und der High‑Security‑Transport, bei dem Datenträger in verschließbaren Sicherheitsbehältern mit oder ohne Siegeln gesammelt und mit geeigneten Sicherheitsfahrzeugen unter dokumentierter Chain of Custody transportiert werden.

Viertens die Vorbereitung und Sortierung, bei der Datenträger nach Typ und Sicherheitsstufe getrennt, aus Geräten ausgebaut und in Chargen zusammengefasst werden.

Fünftens die mechanische Vernichtung in gesicherten Anlagen nach den vereinbarten Sicherheitsstufen mit optionaler Foto‑ und Videodokumentation.

Und sechstens die Ausstellung von Zertifikaten und Protokollen, in denen wir Datenträgertypen, Sicherheitsstufen, Mengen und, falls vereinbart, Seriennummern oder Barcodes dokumentieren. Eine ausführliche Darstellung des gesamten Ablaufs finden Sie zusätzlich auf unserer Prozessseite zur zertifizierten Datenträgervernichtung und IT‑Entsorgung.

High‑Security‑Transport und lückenlose Dokumentation

Der Weg vom Einsatzort zum Vernichtungsstandort ist ein kritischer Teil jeder Datenträgervernichtung. Deshalb setzen wir auf High‑Security‑Transport und eine lückenlose Dokumentation. Datenträger werden in verschließbaren, manipulationssicheren Sicherheitsbehältern transportiert, auf Wunsch mit nummerierten Siegeln, deren Nummern in den Protokollen vermerkt werden. Je nach Schutzbedarf stehen gesicherte Transporter, neutrale Wertkuriere und gepanzerte B2‑Geldtransporter zur Verfügung. Übergaben erfolgen nur an autorisierte Personen gegen Legitimation, und die Chain of Custody, also die Abfolge der Verantwortungsübergaben, wird nachvollziehbar dokumentiert.

Ergänzend bieten wir Seriennummernerfassung und, insbesondere bei Projekten mit hohen Compliance‑Anforderungen, Foto‑ und Videodokumentation an. So lässt sich jederzeit belegen, welche Datenträger wann abgeholt, vernichtet und mit Zertifikaten bestätigt wurden.

Risiken bei unsachgemäßer Datenträgerentsorgung

Wenn Datenträger nur formatiert, logisch gelöscht oder gemeinsam mit allgemeinem Elektroschrott entsorgt werden, bleiben häufig große Teile der Informationen rekonstruierbar. Forensische Methoden machen es möglich, Datenfragmente auch nach vermeintlicher Löschung wiederherzustellen, insbesondere bei SSD‑ und Flash‑Speichern sowie bei Magnetbändern. Gelangen solche Datenträger in falsche Hände, drohen Datenschutzverletzungen mit Bußgeldern nach DSGVO, vertragliche Ansprüche von Kunden und Partnern und erhebliche Reputationsschäden. In regulierten Branchen wie Finanzwesen, Gesundheitswesen oder bei Betreibern kritischer Infrastrukturen kommen zusätzlich aufsichtsrechtliche Konsequenzen hinzu.

Immer wieder werden Fälle bekannt, in denen ausgemusterte Datenträger auf Online‑Marktplätzen, in Zweitverwendung oder in ungesicherten Sammelstellen mit wiederherstellbaren Kundendaten, E‑Mails, Geschäftskorrespondenz oder vertraulichen Dokumenten gefunden wurden. In anderen Situationen stellte sich im Zuge von Audits heraus, dass alte Systeme zwar neu aufgesetzt, die ursprünglichen Datenträger aber nie zertifiziert vernichtet worden waren. Die betroffenen Organisationen mussten daraufhin aufwendig nacharbeiten, Meldungen an Aufsichtsbehörden machen und mit massiven Vertrauensverlusten umgehen. Durch eine zertifizierte physische Datenträgervernichtung nach ISO 21964 und eine lückenlose Nachweisführung schließen wir diese Risiken weitgehend aus.

Für welche Branchen ist zertifizierte Datenträgervernichtung besonders wichtig?

Branchen mit hohen regulatorischen Anforderungen

Unsere Leistungen richten sich insbesondere an Branchen mit hohen regulatorischen Vorgaben. Dazu zählen Banken, Versicherungen und Finanzdienstleister, die strengen Aufsichtsanforderungen unterliegen, ebenso wie Einrichtungen des Gesundheitswesens wie Kliniken, Praxen und Labore, in denen besonders sensible Gesundheitsdaten verarbeitet werden. Auch Behörden, Justiz, öffentliche Verwaltung und Betreiber kritischer Infrastrukturen in den Bereichen Energie, Verkehr, Telekommunikation, Wasser sowie IT‑ und TK‑Dienste zählen zu unseren Kunden. Für diese Zielgruppen entwickeln wir auf Wunsch individuelle Vernichtungs‑ und Dokumentationskonzepte mit erhöhten Sicherheitsstufen, spezialisierten Logistiklösungen und erweiterten Nachweispaketen.

Unternehmen mit starkem Compliance‑ und Audit‑Fokus

Neben klassisch regulierten Branchen profitieren auch Unternehmen mit hohen internen Compliance‑ und Audit‑Anforderungen von zertifizierter Datenträgervernichtung. ISO‑zertifizierte Organisationen, internationale Konzerne mit ESG‑ oder CSR‑Berichtspflichten sowie Unternehmen mit eigenem Informationssicherheitsmanagementsystem benötigen nachvollziehbare, prüfbare Prozesse bei der Ausmusterung von IT‑Systemen. Unsere Leistungen unterstützen diese Anforderungen, indem sie klare Standards, dokumentierte Verfahren und aussagekräftige Nachweise bereitstellen, die sich direkt in interne Richtlinien, Prüfprozesse und Berichte integrieren lassen.

Praxisbeispiel: Zentrale Datenträgervernichtung für einen regulierten Kunden

Ein regulierter Finanzdienstleister stand vor der Aufgabe, Datenträger aus mehreren Rechenzentrumsstandorten und Filialen in mehreren Ländern sicher zu vernichten. Die internen und aufsichtsrechtlichen Vorgaben verlangten ein einheitliches Sicherheitsniveau und ausführliche Nachweise für alle Standorte. Gemeinsam mit ProCoReX wurde ein Konzept entwickelt, das Schutzklassen und Sicherheitsstufen nach ISO 21964 definierte, High‑Security‑Transport mit Sicherheitsbehältern und Siegeln vorsah und eine zentrale Seriennummernerfassung für ausgewählte Datenträgergruppen integrierte. Die Vernichtung erfolgte in abgestimmten Chargen mit Foto‑Dokumentation, und nach Abschluss erhielt der Kunde konsolidierte Vernichtungszertifikate und Protokolle, die sowohl für interne Revision als auch für externe Auditoren und Aufsichtsbehörden geeignet waren. Die Seite zur Datenträgervernichtung und Datenträgerentsorgung diente den beteiligten Prüfinstanzen dabei als zentrale Referenz für die eingesetzten Standards und Verfahren.

Auf einen Blick – was Kunden an unserer Datenträgervernichtung schätzen

- Kunden schätzen, dass alle Datenträgertypen, Normen und Sicherheitsstufen auf einer zentralen Seite verständlich zusammengefasst sind.

- Die klare Ausrichtung an ISO 21964, DSGVO, BDSG und NIS‑2 schafft Sicherheit für Audits und Prüfungen.

- Verweise auf spezialisierte Unterseiten erleichtern es, schnell von der Übersicht in Details zu wechseln.

- Der strukturierte 6‑Schritte‑Prozess zeigt nachvollziehbar, wie aus Datenträgern zertifiziert vernichtete und entsorgte Medien werden.

- High‑Security‑Transport und Dokumentation werden als integraler Bestandteil der Vernichtung verstanden und nicht als nachträgliche Ergänzung.

- Die Seite dient internen und externen Prüfern als Single Source of Truth für alle Fragen zur Datenträgervernichtung.

- Nicht zuletzt überzeugt das Gefühl, dass kein Datenträgertyp und keine Sicherheitsanforderung „durch das Raster“ fällt.

Gemeinsam zum Erfolg: Referenzen, die stolz machen

Wenn Sie klären möchten, welche Sicherheitsstufen für Ihre Datenträger angemessen sind, wie der Prozess konkret aussieht oder wie sich unsere Nachweise in Ihre Compliance‑ und Auditstrukturen integrieren lassen, unterstützen wir Sie gerne mit einer individuellen Beratung. Gemeinsam entwickeln wir ein Konzept, das sowohl technische als auch regulatorische Anforderungen erfüllt und sich klar dokumentieren lässt.

News & Wissen rund um IT-Entsorgung und Datenschutz

Folgen bei nicht DSGVO-konformer Computer-Entsorgung:

Konsequenzen bei nicht DSGVO konformen Computer Entsorgung: Risiken Haftung Imageschäden Unerwartete Risiken bei der IT

WeiterlesenNachhaltige IT-Entsorgung: So funktioniert Kreislaufwirtschaft

Nachhaltige IT Entsorgung: So funktioniert Kreislaufwirtschaft Mehr als nur Datenlöschen: Die unterschätzte Rolle der IT

WeiterlesenZertifizierte Datenträgervernichtung ist unverzichtbar

Zertifizierte Datenträgervernichtung ist unverzichtbar – NIS 2 ISO 21964 DSGVO sicher erfüllen NIS 2 konforme Datenträgervernichtung und

Weiterlesen